¡Alerta! Con solo 10.000 cúbits podrían hackear la criptografía de Bitcoin, según nuevo estudio explosivo

Un grupo de cerebritos de Caltech y la startup Oratomic acaba de soltar un estudio que podría hacer que romper la criptografía que protege a Bitcoin sea mucho más fácil de lo que pensábamos. Resulta que con solo 10,000 cúbits atómicos, podrían ejecutar el famoso algoritmo de Shor, que es el que sirve para hackear las claves de Bitcoin. Antes se creía que se necesitaban millones de cúbits, así que esto es un buen bajón en el nivel de hardware que se necesita.

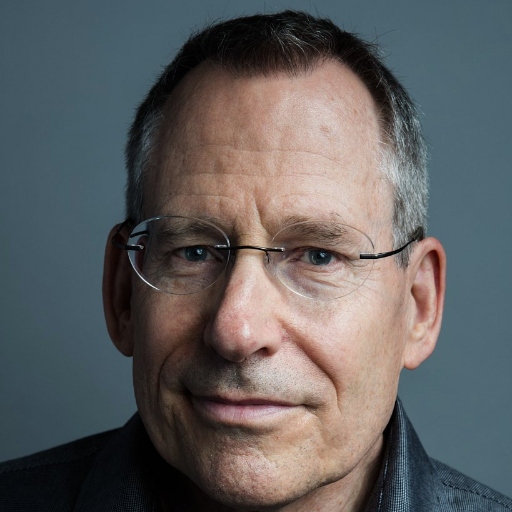

El estudio salió el 30 de marzo, firmado por nueve genios, entre ellos John Preskill, un peso pesado en el mundo de la computación cuántica. Lo chido de este trabajo es que redujeron en unas 100 veces el hardware necesario para hacer funcionar este algoritmo a escala real, gracias a tres novedades: nuevos códigos para corregir errores, operaciones lógicas más pilas y circuitos bien optimizados.

Curioso que justo lo publicaron casi al mismo tiempo que Google sacó otro estudio diciendo que con menos de 500,000 cúbits físicos podrían romper la criptografía que usa Bitcoin en minutos, lo cual también es muchísimo menos que lo que se pensaba antes. En resumen, la amenaza cuántica se está acercando más rápido de lo que creíamos.

¿Y qué tiene de nuevo el estudio de Caltech y Oratomic? Pues que usaron unos códigos de corrección de errores llamados qLDPC, que son súper eficientes. Normalmente, una computadora cuántica necesita muchos cúbits físicos solo para proteger a un cúbit lógico, pero estos códigos pueden proteger casi 30 cúbits lógicos con 100 físicos, mientras que antes solo se protegía el 4%. Eso permite bajar un buen el número de cúbits que hacen falta.

Además, para mover estos cúbits usaron átomos neutros, que tienen la ventaja de que se pueden mover y reorganizar durante la computación. Ya lograron hacer experimentos con más de 6,000 cúbits de este tipo, así que no es puro humo.

En cuanto a los tiempos, el estudio dice que con casi 12,000 cúbits se podría romper la criptografía de Bitcoin en unos 264 días. Con unos 26,000 cúbits y mejor organización, serían como 10 días. Para otros tipos de cifrado como RSA-2048, tardaría mucho más, pero sigue siendo preocupante. Eso sí, estas cuentas asumen que todo funciona con ciclos de medición de un milisegundo; ya si mejoran eso, el tiempo podría bajar a horas o hasta minutos.

Eso sí, por ahora esto es teoría nomás, no un experimento real. Oratomic no tiene aún una máquina con 10,000 cúbits funcionando a esta escala. Quedan varios retos de ingeniería para juntar todo en un solo sistema y lograr esas velocidades.

Con todo esto, la presión para cambiar a criptografía “post-cuántica” se pone más intensa. El NIST ya lanzó los primeros estándares para esa transición, y en Bitcoin hay una propuesta llamada BIP-360 para esconder las claves públicas del peligro cuántico. Pero pues la comunidad todavía no se pone de acuerdo y sigue la discusión abierta.

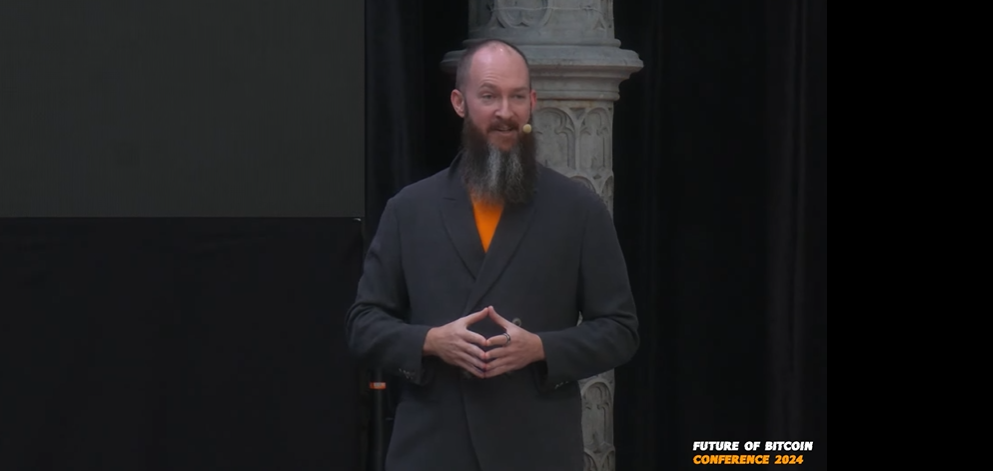

Algunos investigadores como Adam Back creen que el riesgo real está a una o dos décadas, mientras que Vitalik Buterin dice que podría ser tan pronto como en 2028. Lo que cambia con estos estudios es cuánto hardware se necesita, y eso empieza a verse cada vez más factible. Así que vámonos preparando, porque la computación cuántica ya está tocando a la puerta.

Respuestas