¡Europa en peligro! ¿Se viene la ‘digitalización del dólar’ mientras los bancos compiten por lanzar su stablecoin en euros?

Un grupo de cerebritos del Instituto de Tecnología de California (Caltech) y la startup Oratomic sacaron un estudio que cambia el juego: lograron reducir un chorro el hardware necesario para hacer que funcione el algoritmo de Shor, ese que puede hackear la criptografía que cuida a Bitcoin como perro guardian. Todo esto salió casi al mismo tiempo que otro estudio de Google, que también anda hablando de cómo las computadoras cuánticas podrían darle con todo a las criptomonedas.

Según este estudio, no necesitas millones de cúbits, como se creía antes, sino solo unos 10,000 cúbits atómicos para lograrlo. Eso está brutal, porque es como pasar de usar un camión para ir a la esquina, a una bicla nomás.

La investigación salió el 30 de marzo y tiene la firma de nueve genios, entre ellos John Preskill, que es como el rockstar de la computación cuántica en todo el mundo.

Lo padre de todo esto es que lograron reducir al cien el hardware necesario para correr el algoritmo de Shor en buena escala, y lo hicieron mejorando en tres cosas: nuevos códigos que corrigen errores, operaciones lógicas más chidas y un diseño de circuitos que ya no se enreda.

Esta coincidencia con Google no está de más. El equipo de Google Quantum AI dijo que con menos de 500,000 cúbits se podría bailar con la seguridad de Bitcoin en minutes, y eso es como 20 veces menos de lo que se pensaba antes. O sea, los dos estudios van en la misma línea: la chamba para un ataque cuántico a Bitcoin está cada vez más barata y rápida.

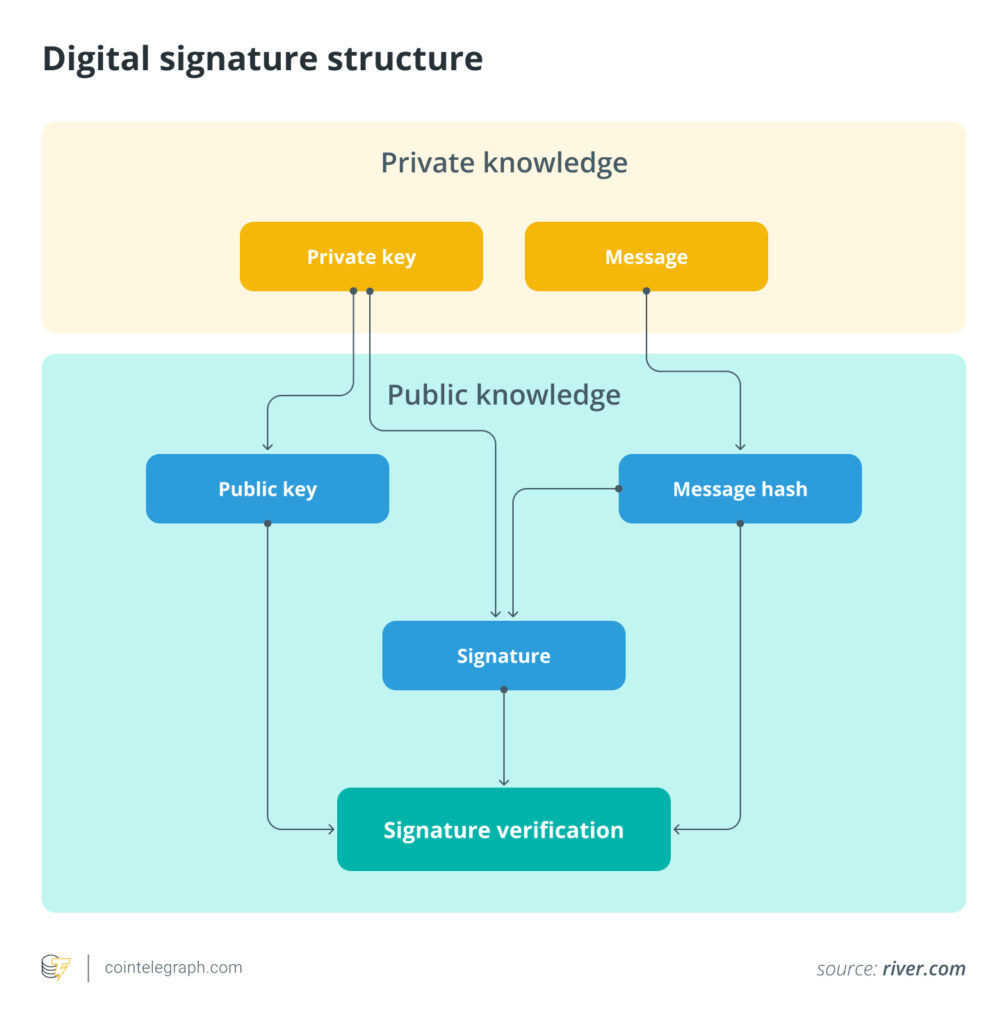

Pero ¿qué tiene de diferente este estudio? Pues la clave está en los códigos que usan para corregir errores, porque las compus cuánticas se equivocan un chorro y por eso necesitan muchos cúbits físicos para cuidar uno lógico (que es el que realmente cuenta). Los métodos antiguos usan cientos de cúbits físicos para uno lógico. Pero estos cuates usaron unos códigos que protegen mejor, llamados qLDPC, que logran casi 30 cúbits lógicos por cada 100 cúbits físicos, mientras que antes solo se podía con un 4%. Esa es la magia que baja el número total.

El hardware que usan son átomos neutros, que les permite mover y acomodar los cúbits como quieran mientras computan, haciendo más fácil usar esos códigos. Ya han hecho pruebas con más de 6,000 cúbits y la banda está avanzando rápido.

El estudio también lanza tiempos para romper la criptografía de Bitcoin: con unos 11,961 cúbits se podría romper en unos 264 días. Con como 26,000, y mejorando la arquitectura, se baja a 10 días. Para otras seguridades como RSA-2048 del internet, toma más tiempo, pero aún así no es tanto.

Estos cálculos se basan en medir cada ciclo en un milisegundo, que es algo conservador. Los mismos investigadores dicen que si el hardware mejora, esos tiempos podrían bajarse a horas o minutos.

Eso sí, todo esto es teoría todavía. Oratomic no tiene una máquina con 10,000 cúbits funcionando bien a toda máquina. Los investigadores admiten que falta mucho para juntar todo el paquete en un solo sistema y que la medición rápida que suponen también necesita mejoras tecnológicas.

Lo que estos estudios nos dicen no es cuándo ocurrirá el ataque, sino que el costo para hacerlo está bajando rápido. En Estados Unidos, el NIST ya soltó estándares para criptografía post-cuántica en 2024, y para Bitcoin existe una propuesta llamada BIP-360 que busca ocultar las claves públicas para no andar dando línea a los hackers. Pero esa idea todavía no tiene consenso en la comunidad.

Algunos expertos, como Adam Back de Blockstream, piensan que la amenaza anda a unas una o dos décadas. Vitalik Buterin, de Ethereum, dice que podría pasar tan pronto como en 2028. Lo que se mueve es la cantidad de hardware que se necesita para que el peligro sea real, y con estos estudios, lo que antes parecía lejano ahora está cada vez más cerca.

Respuestas